VAL DI SIEVE – A fine luglio si era diffusa una notizia preoccupante: la rete informatica dei Comuni che fanno parte dell’Unione dei Comuni Valdisieve e Valdarno – Londa, Pelago, Pontassieve, Reggello, Rufina e San Godenzo -. era andata in panne. Nella giornata di mercoledì 27 luglio si erano verificate interruzioni e disservizi, e ben presto si è capito che si trattava di un attacco informatico. I sistemi sono stati spenti in via precauzionale, per evitare che l’attacco si propagasse nella rete.

Ma la propagazione c’è stata, e pare devastante. Ma ora arriva il secondo atto, ancor più grave. Sembra infatti che tutti i dati contenuti nel server siano stati pubblicati online, cioè resi pubblici.

La vicenda viene spiegata nel dettaglio dal sito “Red Hot Cyber”, specializzato in sicurezza informatica, cybercrime, hack news: “La cybergang RansomHouse, dopo che la monetizzazione del riscatto con l’unione dei Comuni Valdisieve e Valdarno è andata a vuoto, pubblica dopo circa 2 settimane i dati all’interno del suo data leak site (DLS).“

In pratica, nella sua prima fase, un virus entra nel sistema. Si tratta di un virus devastante, che si propaga e cripta, ovvero blocca e rende illeggibili tutti i file di uno o più computer in rete. Per decriptarli occorre una chiave, spesso offerta dietro pagamento di un riscatto in bitcoin, valuta che si muove su conti irrintracciabili.

Il sistema informatico dei comuni della Val di Sieve – Valdarno era evidentemente vulnerabile. Inoltre, essendo stato costruito attraverso una gestione associata tra comuni i computer di tutti i Comuni erano completamente allineati e interconnessi, e questo ha favorito l’azione di hackeraggio. Tanto più che la gestione associata poi è fallita, e forse alla rete non si è lavorato come si sarebbe dovuto, lasciandola senza adeguate protezioni informatiche.

Lo denunciano anche gli autori dell’attacco quando scrivono:

“In Italia infuria una nuova pandemia alle Strutture governative! Beh, immagino che non sia affatto nuovo. Il sintomo principale è avere password come 12345678 per risorse critiche che archiviano dati sensibili che portano a conseguenze abbastanza prevedibili e minacciano la gente comune. Ci rattrista ancora di più il fatto che anche dopo che l’intrusione è stata annunciata a questi ragazzi, quasi nessuna credenziale sia stata cambiata! Dopo aver visto il loro Whatsapp per 4 giorni possiamo sicuramente dire che queste persone si preoccupano solo di salvare il proprio lavoro e non della sicurezza dei dati personali delle persone a loro affidate. Bene, avere un’infrastruttura inattiva è solo la fase mite, la vera sfida inizia quando i dati iniziano a essere divulgati al pubblico! ©RansomHouse”.

Fatto sta che il sistema informatico è andato in tilt, paralizzando le attività comunali.

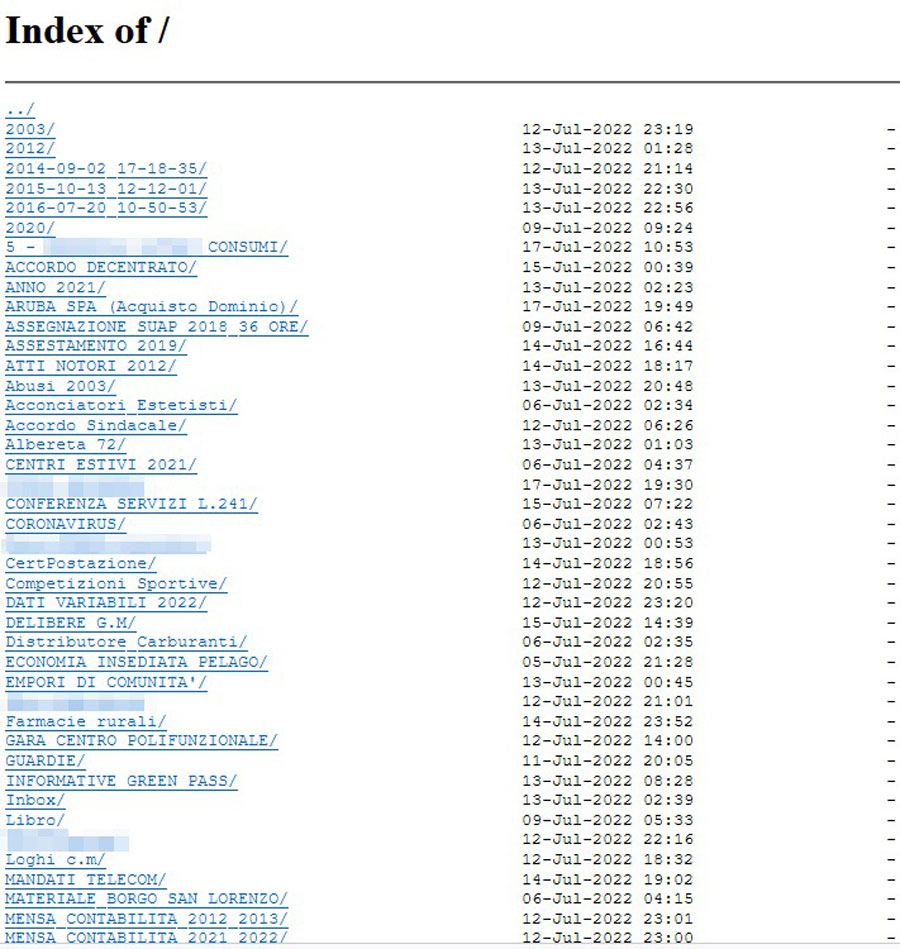

Poi il secondo passo, ancor più grave. La diffusione online, mediante pubblicazione sul loro sito hacker, dei contenuti dei pc dei comuni.

Sono stati così resi pubblici e consultabili:

- Documenti di identità

- Tessere sanitarie

- Documenti di gare

- Comunicazioni

- Normative interne

- Atti notori

- Informazioni sul coronavirus

- Comunicazioni con le Onlus

- Gare

- Delibere

e tanto altro. Con un rischio pesantissimo per la privacy, in quanto numerosi file contengono dati personali.

Trovarli, in verità non è semplicissimo, perché il sito di RansomHouse non lo si trova alla prima e non è indicizzato su Google. Ma c’è e lo si può trovare.

Gli sviluppi della vicenda sono tutti da capire. I tecnici sono al lavoro, si useranno i back-up, una soluzione sarà trovata, anche se c’è il rischio di sanzioni da parte del Garante della Privacy, per il fatto che si è consentito che tutto questo accadesse, e non è esclusa qualche negligenza.

E il Mugello e la sua rete informatica pubblica? Premesso che nessuno può considerarsi sicuro e preservato da attacchi informatici, la situazione in Mugello è migliore perché ogni comune ha sistemi informatici autonomi, solo con alcune e limitate interconnessioni. Naturalmente va tenuta alta l’attenzione, e ai sistemi di sicurezza lavorano costantemente i tecnici informatici. Qualche problema potrebbero avere i comuni più piccoli, privi di un informatico in organico.

Concludiamo con le raccomandazioni che fa il sito redhotcyber.com:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

- Formare il personale attraverso corsi di Awareness;

- Utilizzare un piano di backup e ripristino dei dati per tutte le informazioni critiche. Eseguire e testare backup regolari per limitare l’impatto della perdita di dati o del sistema e per accelerare il processo di ripristino. Da tenere presente che anche i backup connessi alla rete possono essere influenzati dal ransomware. I backup critici devono essere isolati dalla rete per una protezione ottimale;

- Mantenere il sistema operativo e tutto il software sempre aggiornato con le patch più recenti. Le applicazioni ei sistemi operativi vulnerabili sono l’obiettivo della maggior parte degli attacchi. Garantire che questi siano corretti con gli ultimi aggiornamenti riduce notevolmente il numero di punti di ingresso sfruttabili a disposizione di un utente malintenzionato;

- Mantenere aggiornato il software antivirus ed eseguire la scansione di tutto il software scaricato da Internet prima dell’esecuzione;

- Limitare la capacità degli utenti (autorizzazioni) di installare ed eseguire applicazioni software indesiderate e applicare il principio del “privilegio minimo” a tutti i sistemi e servizi. La limitazione di questi privilegi può impedire l’esecuzione del malware o limitarne la capacità di diffondersi attraverso la rete;

- Evitare di abilitare le macro dagli allegati di posta elettronica. Se un utente apre l’allegato e abilita le macro, il codice incorporato eseguirà il malware sul computer;

- Non seguire i collegamenti Web non richiesti nelle e-mail;

- Esporre le connessione Remote Desktop Protocol (RDP) mai direttamente su internet. Qualora si ha necessità di un accesso da internet, il tutto deve essere mediato da una VPN;

- Implementare sistemi di Intrusion Prevention System (IPS) e Web Application Firewall (WAF) come protezione perimetrale a ridosso dei servizi esposti su internet.

- Implementare una piattaforma di sicurezza XDR, nativamente automatizzata, possibilmente supportata da un servizio MDR 24 ore su 24, 7 giorni su 7, consentendo di raggiungere una protezione e una visibilità completa ed efficace su endpoint, utenti, reti e applicazioni, indipendentemente dalle risorse, dalle dimensioni del team o dalle competenze, fornendo altresì rilevamento, correlazione, analisi e risposta automatizzate.

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

© Il Filo – Idee e Notizie dal Mugello – 12 Agosto 2022